「Webサイトが特定の国からの不正アクセスで重くなっている」

「SQLインジェクションやクロスサイトスクリプティング(XSS)のような攻撃が心配⋯⋯」

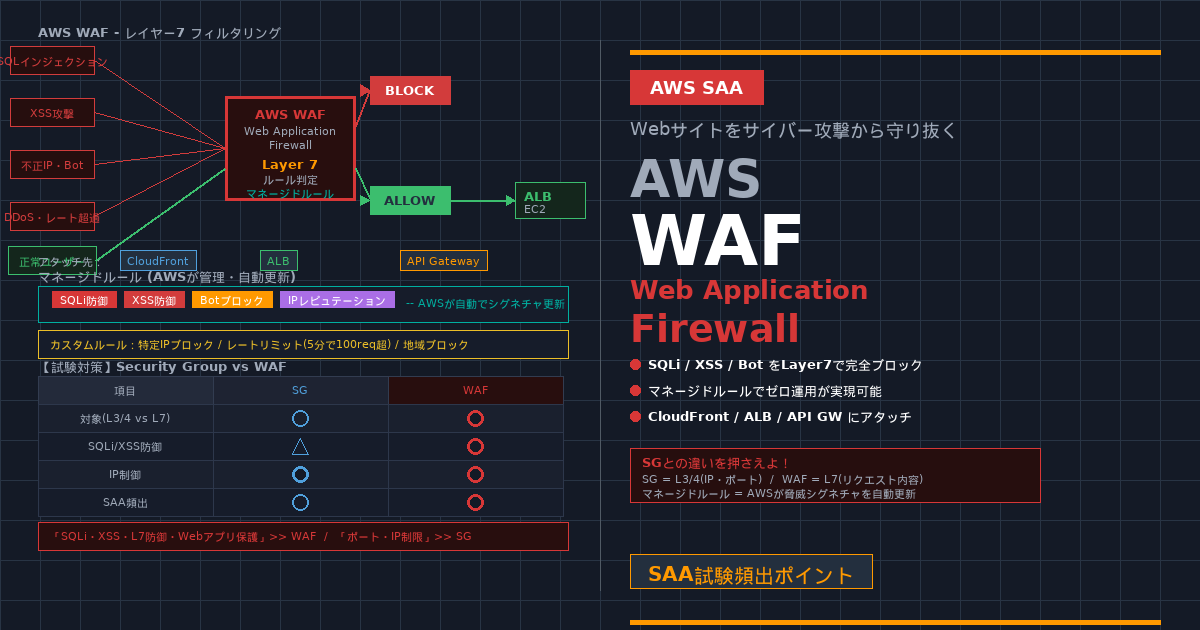

Web公開しているシステムにとって、悪意のある攻撃は常に隣り合わせのリスクです。セキュリティグループだけでは防げない「アプリケーション層(レイヤー7)」の攻撃を食い止めるのが、AWS WAF(Web Application Firewall))です。

私は模擬試験で「特定のIPアドレスをブロックしつつ、Web脆弱性への対策を最小の運用負荷で行うには?」という問いに出会い、正解がAWS WAFの「マネージドルール」であることを知りました。

セキュリティグループと何が違うの?

ここが試験のひっかけポイントです。「どっちも守るツールでしょ?」と思われがちですが、守る「深さ」が違います。

- セキュリティグループ

「どのIPアドレスの、どのポート(80番や443番など)を通していいか」という、入口の門番です。中身(通信内容)までは見ません。 - AWS WAF

「通信の中身に、DBを壊すような変な命令(SQL)が含まれていないか?」という、荷物検査を行います。

つまり、セキュリティグループを通り抜けてきた「一見普通の通信」に紛れ込んだ毒を見つけ出すのがWAFの仕事です。

運用が楽になる「マネージドルール」の魔法

「攻撃の手口を全て把握して、自分でルールを書くなんて無理!」と思いますよね。そこで役立つのがマネージドルールです。

- AWSや専門ベンダーが作成

最新の脅威(OWASP Top10など)に対応したルールが最初から用意されています。 - ポチッと選ぶだけ

「SQLインジェクション対策」「共通の脆弱性対策」といったルールセットを選ぶだけで、専門知識がなくても強力な防御体制が整います。

どこに設置する?WAFの「アタッチ先」

試験では「WAFをどこに置くか」も頻出です。WAFは以下のリソースと連携できます。

1. Application Load Balancer (ALB)

2. Amazon CloudFront

3. Amazon API Gateway

4. AWS AppSync

例えば、CloudFrontにアタッチすれば、世界中のエッジロケーションで攻撃を食い止めることができ、オリジンサーバーの負荷を劇的に下げられます。

試験で役立つ!キーワード判別法

セキュリティの問題で、以下の言葉があればAWS WAFが正解の鍵です!

- 「アプリケーション層(レイヤー7)の保護」

- 「SQLインジェクション、クロスサイトスクリプティング(XSS)対策」

- 「特定のIPアドレスや国からのアクセスをブロック」

- 「マネージドルールを利用して運用負荷を軽減」

今回の学び:攻略の格言

「ポートを開けるなら、中身も守れ!WAFのマネージドルールで、最新の攻撃をスマートにシャットアウト!」

あとがき:一歩ずつ、合格へ

最後まで読んでいただき、ありがとうございました!

Webセキュリティの世界はイタチごっこですが、AWS WAFのようなマネージドサービスを味方につけることで、私たちは本来集中すべき「価値あるアプリ開発」に時間を使えるようになります。

「守り」が固まってこそ、攻めのインフラ構築ができるというもの。これで安心してWebサイトを公開できますね。

それでは、次回の記事でお会いしましょう!