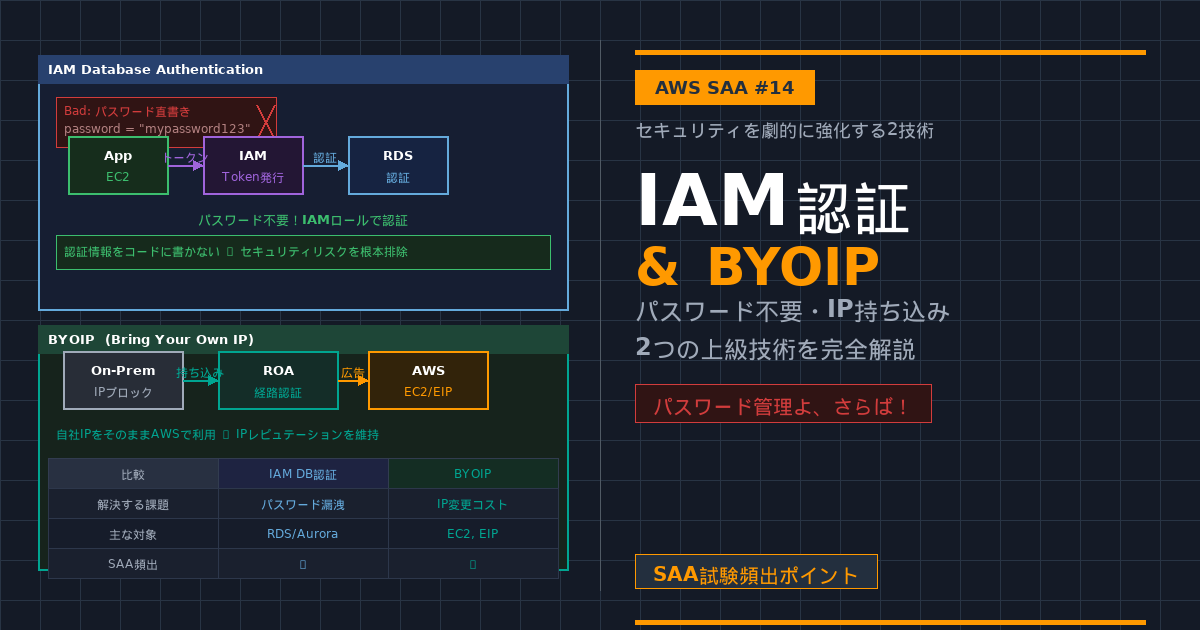

今回は、セキュリティを劇的に高める「IAMデータベース認証」と、オンプレミスの資産を活かす「BYOIP」という、実務でもSAA試験でも一目置かれる2つのテクニックを解説します。

「データベースのパスワード、コードに直書きしちゃおうかな⋯⋯」

「オンプレミスで使っていたIPアドレス、AWSでもそのまま使いたいな⋯⋯」

そんな悩みをAWSの標準機能でスマートに解決する方法を、私の失敗談とともに整理しましょう!

データベース接続に「パスワード」はもういらない?

通常、RDSに接続する際にはユーザー名とパスワードが必要ですが、これだと「パスワードの管理」が大きなリスクになります。そこで登場するのがIAMデータベース認証です。

- パスワードの代わりに「トークン」

一時的な署名付き認証トークンを使用してログインします。パスワードをアプリに保存する必要がありません。 - IAMロールで権限管理

「このEC2インスタンスには、このDBへの接続を許可する」という設定をIAMロールで行なえます。 - メリット

パスワードの漏洩リスクがゼロになり、運用が圧倒的に楽になります。

【試験のひっかけ!】

「SSL接続」は通信の暗号化であり、認証(誰がアクセスしていいか)ではありません。認証をセキュアにするなら、迷わず「IMAデータベース認証」を選びましょう。

独自のIPアドレスをAWSへ!「BYOIPの仕組み」

企業によっては、セキュリティ上の理由(ホワイトリスト登録など)で、オンプレミスで使っていた特定のパブリックIPアドレスをAWSでも使い続けたい場合があります。これを実現するのがBYOP(Bring Your Own IP)です。

ここで重要になるのがROA(Route Origin Authorrization)というキーワードです。

- ROAとは

「このIPアドレスは私のものです。AWSがこれを使ってもいいですよ」ということを証明するための電子署名付きデータです。 - 手順

RIR(地域インターネットレジストリ)を通じてROAを作成し、AWSアカウントに登録することで、持ち込んだIPアドレスをAWS上で利用可能(アドバタイズ)にします。

【比較表】セキュリティと移管のポイント

| 技術名 | 解決する悩み | キーワード |

| IAMデータベース認証 | パスワード管理をなくしたい | 署名付きトークン、IAMロール、rds-db:connect |

| BYOIP(ROA) | 既存のIPアドレスを使い続けたい | ROA(ルートオリジン認証)、BGP広告、RIRへの登録 |

試験で役立つ!キーワード判別法

セキュリティや移行の問題で、以下の言葉があればこれらが正解の鍵です!

- 「パスワードのハードコードを避けたい」

IAMデータベース認証 - 「インスタンスのプロファイル認証情報を使用する」

IAMデータベース認証 - 「オンプレミスのIPアドレスをAWSへ移管」

BYOIP / ROA (Route Origin Authorization)

今回の学び:攻略の格言

「DB接続はトークン(IAM)でスマートに。IPの引っ越しはROA(証明)で正当に!」

あとがき:一歩ずつ、合格へ

「SAA対策・想定問題集の振り返りシリーズ」ということで、早くも14回目を迎えました。

最初は「なんで間違えたんだろう⋯⋯」と落ち込むこともありましたが、こうして一つ一つの「なぜ」を深堀りし、ブログという形でアウトプットすることで、知識が血肉になっていくのを実感しました。

それでは、次回の記事でお会いしましょう!