データベースのパスワードや外部サービスのAPIキー、どう管理していますか?

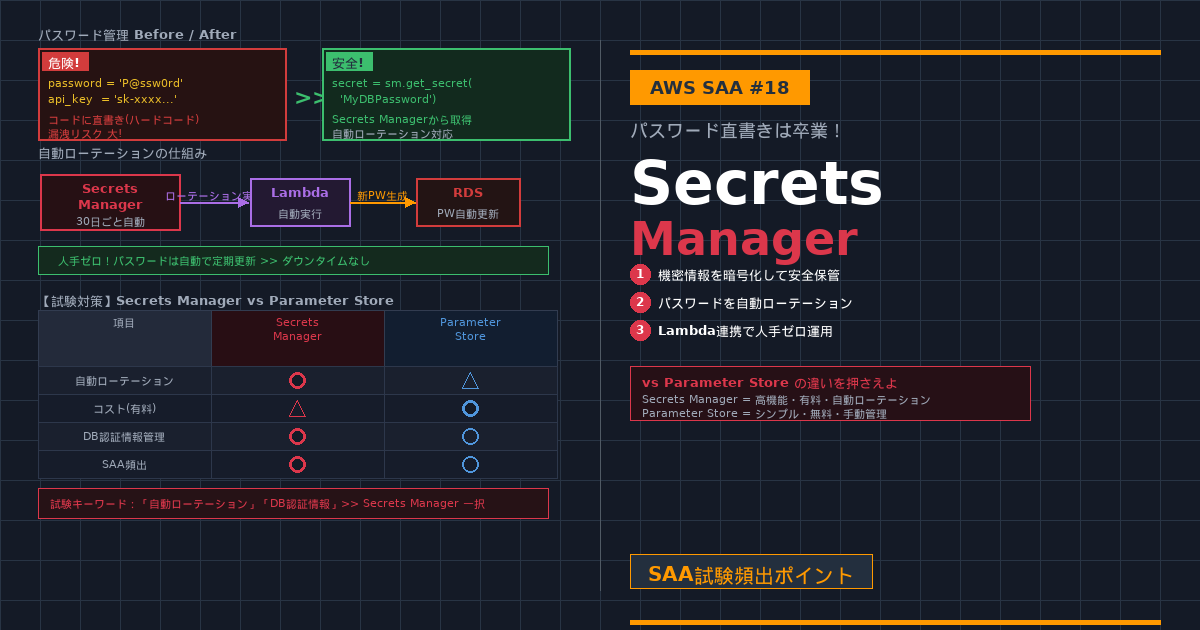

「とりあえずコードに直書き(ハードコード)して、GitHubに上げないように気をつける」⋯⋯これ、実は非常に危険な運用です。もし設定ファイルが漏洩したら、全てのデータが危険にさらされます。

私は模擬試験で「DBの認証情報を安全に管理し、定期的に変更(ローテーション)するには?」という問いに出会い、正解がAWS Secrets Managerであることを学びました。しかも、これを使うと「パスワードを自分で変える手間」すらなくなるんです!

Secrets Managerができる「3つのすごいこと」

Secrets Managerは、単なる「パスワードの保管庫」ではありません。

- ハードコードの排除

アプリケーションはコードの中にパスワードを書く代わりに、Secrets Managerに「パスワードを教えて」とリクエストを送ります。 - 自動ローテーション(定期更新)

「30日ごとにパスワードを自動でランダムなものに変更する」といった設定が可能です。これが試験で最も狙われるポイントです! - プログラムからの簡単呼び出し

AWS SDKを使えば、数行のコードで安全に機密情報を取り出せます。

【試験対策】Secrets Manager vs Parameter Strore

AWSには「SSM Parameter Store」という似たサービスがあります。どちらを選ぶべきかの判断基準を整理しましょう。

| 特徴 | AWS Secrets Manager | SSM Parameter Store |

| 自動ローテーション | 標準機能(Lamdaで実行) | なし(手動または自作が必要) |

| 主な用途 | DBパスワード、APIキー | 設定値、環境変数 |

| コスト | 有料(1シークレットごと) | 基本無料(標準パラメータ) |

「パスワードを定期的に変えたい!」という要件があれば、100% Secrets Managerが正解です。

自動ローテーションの仕組み

Secrets Managerがパスワードを更新する際、裏側ではAWS Lamdaが動いています。

1.Secrets ManagerがLamdaを起動。

2.Lamdaがデータベースのパスワードを新しいものに変更。

3.Secrets Manager内の値を更新。

この連携により、人間が一切介入することなく、常に「新鮮で安全なパスワード」を使い続けることができます。

試験で役立つ!キーワード判別法

セキュリティの問題で、以下の言葉があればAWS Secrets Managerが正解です。

- 「機密情報の自動ローテーション(更新)」

- 「ハードコードされた認証情報の削除」

- 「RDSのパスワードを安全に管理」

- 「プログラムからAPI経由でパスワードを取得」

今回の学び:攻略の格言

「秘密は覚えるな、Secrets Managerに預けろ。Lamdaが勝手にパスワードを磨き(更新)、漏洩リスクを最小化する!」

あとがき:一歩ずつ、合格へ

最後まで読んでいただき、ありがとうございました!

「パスワードを定期的に変える」というのは、理屈では分かっていても、手動でやるのは面倒だし事故の元ですよね。それをマネージドサービスで自動化できるのがAWSの良さです。

セキュリティを固めることは、自分たちのシステムだけでなく、ユーザーの信頼を守ること。この一歩が、プロのアーキテクトへの大きな一歩になります。

それでは、次回の記事でお会いしましょう!